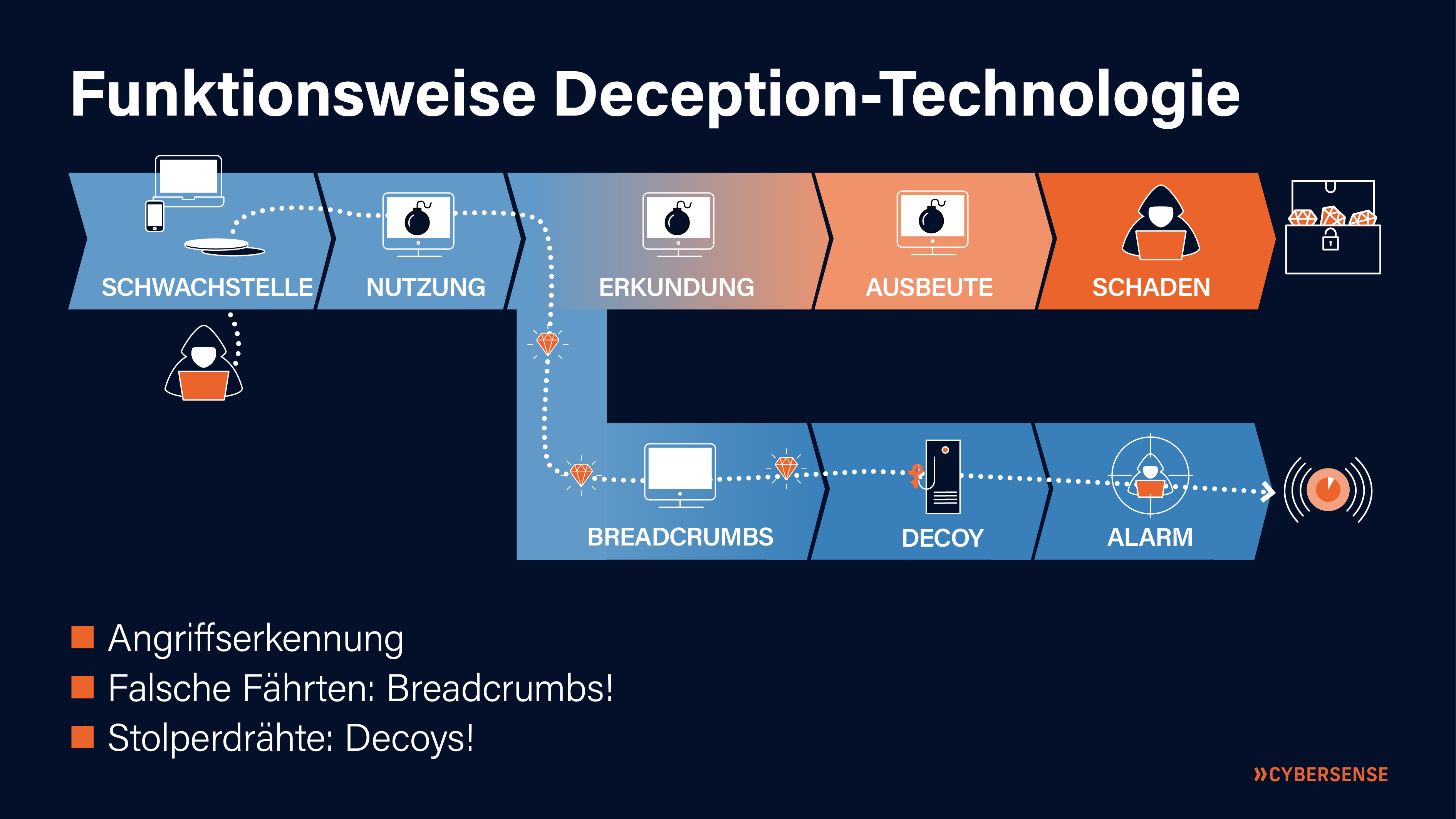

Schaden entsteht, weil erfolgreiche Cyberangriffe nicht oder zu spät entdeckt werden. Im Durchschnitt bewegen sich Angreifer 6 Monate unbemerkt im Unternehmensnetzwerk.

Cybersense Deception erkennt Ausforschungs- und Ausbreitungsversuche. Angriffe werden mit KI-optimierter Active Defense im eigenen Netzwerk vereitelt.

Die aktuell größte Bedrohung stellt Ransomware dar, bei der sich Cyberkriminelle Zugang zu Netzwerken verschaffen, sie ausspionieren und verschlüsseln. Ebenfalls sehr heikel sind Insider Threats: Beabsichtigte oder unbeabsichtigte Schädigung des Unternehmensnetzwerks, aber auch Abfluss von Informationen durch interne oder externe Mitarbeiter, Lieferanten oder Auftragnehmer.

Unabhängig von der Art der Bedrohung ist Angriffserkennung eine sinnvolle Vervollständigung des IT-Sicherheitskonzepts jedes Unternehmens. Cybersense Deception ist schnell und einfach zu implementieren. Die Lösung arbeitet unabhängig von der produktiven Infrastruktur, beeinflusst und stört diese daher nicht.

Statt aus der Defensive zu agieren, geht Cybersense Deception offensiv vor. Im Unternehmensnetzwerk werden für den Angreifer vermeintlich interessante Informationen strategisch verteilt (sogenannte Breadcrumbs, z.B. angebliche Zugangsdaten oder Tokens). Diese für den Eindringling scheinbar wertvollen Daten verweisen auf die Decoys (die „Tresore“ z.B. präparierte, virtuelle Server). Bei Interaktion mit einem Decoy wird sofort Alarm ausgelöst. Fehlalarme aufgrund vieler und bedeutungsloser Alarme sind damit ausgeschlossen.